백도어

- 원래 의미

- 운영체제나 프로그램을 생성할 때 인증과정을 거치지 않고 운영체제에 접근할 수 있는 뒷문으로 프포그램 개발자 관리자 사용목적

- 현재 요즘은

- 해커가 시스템에 쉽게 접근하기 위한 비밀 통로

- 백도어의 대표적인 예시는 트로이 목마

종류

- 로컬 백도어 - 일반계정으로 시스템에 접근한뒤 관리자로 권한상승을 위해 여러가지 취약점 공격

- 원격 백도어 - 원격에서 관리자로 계정과 패스워드를 입력해 바로 시스템 관리자 계정을 사용가능한 백도어

- 패스워드 크래킹 백도어 - 인증에 필요한 패스워드를 원격에 있는 공격자에게 보내주는 역할을 하는 백도어

- 시스템 설정 번경 백도어 -해커가 원하는 대로 시스템의 설정을 변경하기 위한 도구로 활용

- 트로이 목마형 백도어 - 백도어 목적이 아니였지만 백도어 목적으로 사용되는것 원래의 목적 프로그램도 실행하면서 동시에백도어설치 가능

백도어 대응책

현대 동작 프로세스에 대한 프로파일링이 필요(CTRL+DEL+R)

열린 포트확인 (netstat -an)

무결성 검사 -ㅡMD5 해시 기법 ( 해시값비교 대조)

SQL 인젝션공격

SQL이란

- Structred Query Language

- SQL은 데이터베이스의 데이터를 관리하기 위해 설계된 특수 목적의 프로그래밍 언어

- SELECT,UPDATE,DELETE,INSERT..

- ex) UPDATE member SET user_pw ="!@sejong"

세종이라는 password를 사용하는 사용자의 pw를 !@sejong으로 바꿔라

- ex) UPDATE member SET user_pw ="!@sejong"

SQL인젝션이란

- SQL 명령어 입력해서 웹사이트 침투 서버 제어 및 공격

- 사례

- 소니픽쳐스 프랑스 웹사이트

- 이스라엘 정부관련 사이트의 어나니머스 공격

- 42만개 웹사이트 12억개의 사용자 이름과 PW러시아 해킹그룹이 유출

- 워드프레스용 플러그인 해킹

- WTO웹사이트 - 대량의 재직자 정보유출

SQL삽입공격 기본원리

공격자가 웹사이트에 조작된SQL쿼리문을 웹사이트에 전달

웹서버에서 운영하고 있는 DB에서 조작된 SQL쿼리가 싱행됨으로 여러가지 데이터베이스에 있는 정보 빼낸다

일반적인 로그인방식

사용자가 입력한 아이디와 패스워드가 만족하는 사용자의 모든 데이터를 보여

PW에 SQL에서 실행될 수 있는 명령어를 넣어서 PW가 무엇이든지에 상관없이 결국 데이터베이스에 있는 데이터들 추출

OR뒤에 DB삭제명령 변경명령이되면 데이터가 변한다.

크로스 사이트공격

- 주로 XXS로 줄여서 사용

- 스크립트등을 활용해 사용자의 정보를 추출

- 쿠키등을 사용해서 저장되어 있는 다양한 사용자 정보를 이 스크립트 기술을 활용해서 공격을 하는것

- 쿠키는 사이트의 개인화를 위해서 개인의 사이트 활동 정보저장과 수집

공격원리

공격방법

저장 XSS공격

게시판 자료실 같이 사용자가 글을 저장할 수 있는 부분에 정상적인 문이 아니라 스크립트 코드를 같이 입력하는 기법

반사XSS

URL의 특정사이트로 유도할 수 있는 부분에 스크립트 코드를 입력하는 동시에 결과가 바로 전해지는 공격기법

DDOS

DOS

Denial of Service Attack

서비스 거부 공격으로 시스템을 악의적인 목적으로 공격해서 해당 시스템이 어떤 자원을 부족하게 만듦으로 원래 의도된 용도의 서비스가 제공되지 못하고 그런 자원들이 사용되지 못하게 하는공격

DDOS?

Distributed Denial of Service Attack

분산 서비스 거부 공격

공격자 분산배치

일반사용자 pc->좀비pc로 만들어서 서버를 통해서 DDOS공격수행

DOS는 공격자가 과도한 데이터 전송

DDOS는 공격자가 원격으로 좀비 PC가 많아서 원격PC들을 조정해서 공격방식이 분산되어 피해자에게 대량의 데이터보내서 피해자 무력화

DDOS여러가지 기법

PING

ICMP패킷을 정상적인 크기보다 크게 보낸다 버퍼오버플로우가 발생해서 시스템 다운 재부팅

SYN Flooding Attack

동시사용자 수를 속여 다른 사용자의 서비스 이용제한

TCP/IP의 3-WAYhand -shacking방식 응용

ICMP flood attack

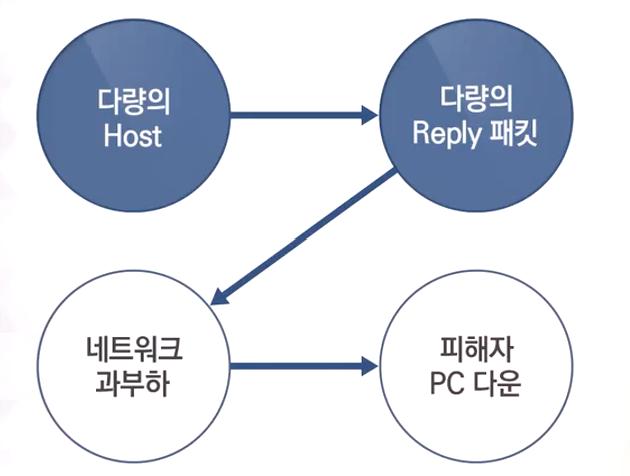

internet control message protocol 네트워크에 있는 다양한 기기관리 , 스머프관리라고도 말한다

메시지의 soure ip주소를 공격자 주소가 아닌 피해자의 ip주소로 설정하고 icmp request를 broadcast 로보낸다.

그러면 그거에 대한 응답인 Soure IP인 피해자로 돌아오게 되고 다량의 Reply가 유입되면서 피해자 다운

'4-2학기 > 정보보호와 보안의기초' 카테고리의 다른 글

| 12주 - 최신공격기법 이해 (1) | 2024.12.10 |

|---|---|

| 11주차 - 메모리 (1) | 2024.12.09 |

| 10주차 - DNS (0) | 2024.12.09 |

| 3주차 - 네트워크 (1) | 2024.12.08 |

| 2주차 - 소프트웨어 (3) | 2024.12.08 |